关键信息基础设施安全风险评估解决方案与信息安全设备销售融合策略

在当前数字化、网络化深入发展的时代,关键信息基础设施(CII)已成为国家安全、经济运行、社会秩序和公共利益的神经中枢。其安全稳定运行至关重要,而安全威胁的复杂化与常态化,使得传统的被动防御模式难以为继。因此,将系统化的安全风险评估解决方案与精准高效的信息安全设备销售相结合,形成一套主动、动态、闭环的网络安全保障体系,已成为行业发展的必然趋势与核心需求。

一、 解决方案先行:构建以风险为核心的安全认知与治理框架

安全风险评估解决方案是保障CII安全的“大脑”与“导航图”。它并非简单的设备堆砌,而是一个始于识别、终于治理的持续过程。一套专业的解决方案通常包含以下核心环节:

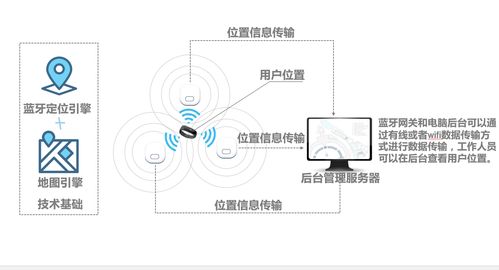

- 资产识别与梳理: 全面盘点CII所涉及的硬件、软件、数据、人员、服务等各类资产,明确其业务价值、依赖关系和脆弱性,绘制动态资产图谱。

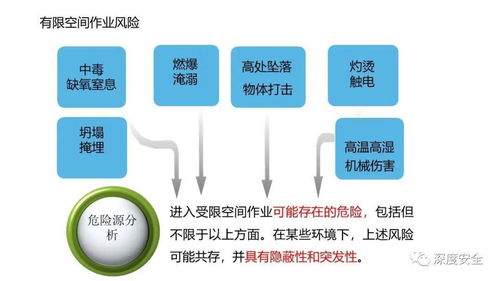

- 威胁分析与建模: 结合行业特性、历史数据和威胁情报,识别可能面临的外部攻击(如APT攻击、勒索软件)、内部威胁及自然灾害等,并建立攻击路径模型。

- 脆弱性评估与检测: 通过专业工具和人工审计,对网络架构、系统配置、应用代码、管理流程等进行深度扫描,发现技术和管理层面的安全短板。

- 风险分析与量化: 综合资产价值、威胁可能性和脆弱性严重程度,对识别出的风险进行定性与定量分析,确定风险等级,明确优先级。

- 处置建议与规划: 提供针对性的风险缓解、转移、规避或接受策略,并制定详细的、分阶段的安全建设或加固规划报告。

这一解决方案的价值在于,它能够帮助运营者从“合规驱动”转向“风险驱动”,从全局视角理解自身安全状况,使后续的安全投入有的放矢。

二、 设备销售为基:提供精准匹配的“武器”与“盾牌”

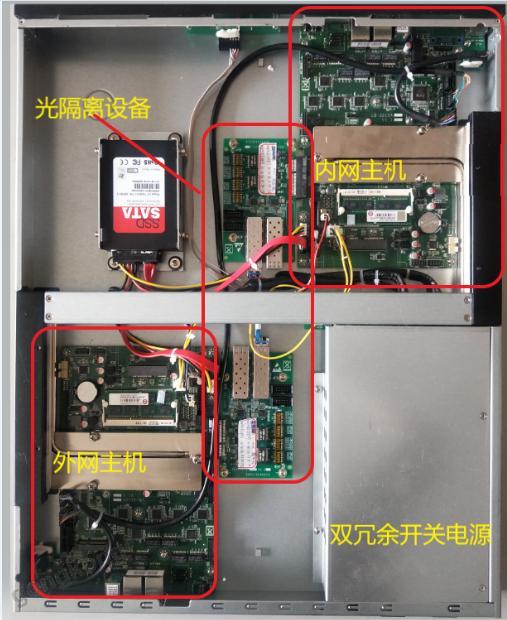

信息安全设备是落实风险评估解决方案、实现安全防护的“武器库”与“实体盾牌”。基于风险评估的输出,设备销售应从“产品导向”转变为“方案导向”和“效果导向”。核心销售设备类别包括:

- 边界防护类: 下一代防火墙(NGFW)、入侵防御系统(IPS)、抗拒绝服务攻击系统等,构建网络访问的第一道防线。

- 检测审计类: 网络全流量分析系统、安全信息和事件管理(SIEM)、数据库审计系统、漏洞扫描器等,实现威胁的深度发现与行为追溯。

- 终端与数据安全类: 终端检测与响应(EDR)、数据防泄漏(DLP)、加密设备等,保护核心数据资产与用户终端。

- 身份与访问管理类: 统一身份认证、特权账号管理、零信任网络访问设备,确保正确的人在正确的权限下访问资源。

- 安全运维与管理类: 安全编排自动化与响应(SOAR)平台、堡垒机等,提升安全运营效率。

销售的关键在于,确保每一台设备都不是孤立部署,而是严格对标风险评估报告中指出的特定风险点,成为整体安全架构中的有机组成部分。

三、 融合之道:从“售产品”到“供服务”的价值升华

真正的竞争优势在于将“解决方案”与“设备销售”深度融合,形成一体化的安全服务能力:

- 咨询驱动销售: 以免费或轻量的风险评估服务为切入点,在帮助客户厘清风险的自然衍生出对特定安全设备的明确需求,使销售建议极具说服力。

- 方案定制化集成: 根据客户的行业属性、网络架构和风险评估结果,从众多设备中挑选、组合、调试,形成“量身定制”的一体化防护方案,而非提供标准化产品清单。

- 持续运维与效果验证: 销售并非终点。提供设备上线后的持续监控、策略调优、定期复评服务,验证风险是否被有效控制,形成“评估-处置-再评估”的闭环,将一次性交易转化为长期的安全合作伙伴关系。

- 人才培训与赋能: 为客户的安全团队提供与解决方案和设备相关的技能培训,提升其自主运营能力,巩固安全成效。

###

面对关键信息基础设施日益严峻的安全挑战,孤立的风险评估报告或分散的安全设备采购都已无法满足需求。唯有将二者深度融合,以风险评估为“纲”,以精准设备为“目”,纲举目张,构建起覆盖“事前预警、事中防护、事后审计”的主动防御体系,才能为关键信息基础设施的持续稳定运行提供坚实可靠的保障。这不仅是技术方案的升级,更是安全服务理念与商业模式的一次重要演进。

如若转载,请注明出处:http://www.rumowangluokeji.com/product/21.html

更新时间:2026-06-03 11:27:32